eSIM este pe cale să devină o soluție dominantă

eSIM este pe cale să devină o soluție dominantă

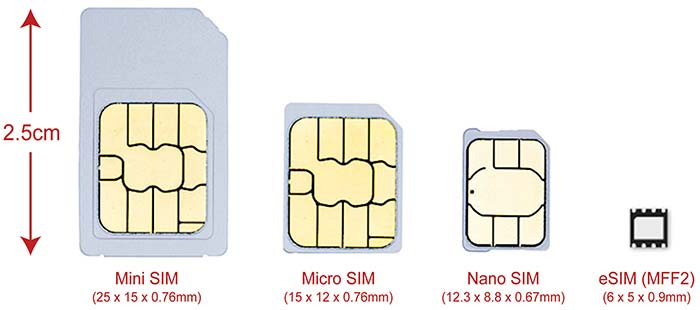

În ultimii ani, industria de telecomunicații a asistat la apariția unui nou tip de cartelă SIM, SIM embedded sau eSIM; în esență, o cartelă UICC (Universal Integrated Circuit Card) lipită pe placa de circuit imprimat, ce nu poate fi îndepărtată. Utilizarea eSIM-urilor a fost determinată de două tipuri de aplicații: Reducerea dimensiunilor și asigurarea impermeabilității în cazul dispozitivelor purtabile, cum ar fi ceasurile inteligente și dorința de a obține un modul de telecomunicații robust cu conectivitate permanentă pentru industria auto. Și furnizorii de tablete și smartphone-uri au început să adopte această tehnologie.

Cine deține controlul asupra provizionării de la distanță?

Datorită naturii lor inamovibile, modulele eSIM nu pot fi schimbate. Prin urmare, pentru a schimba abonamentul la operatorul de rețea, GSMA a definit un mecanism numit RSP (Remote SIM Provisioning). Acesta permite manipularea profilurilor de pe cartelă pentru a efectua operațiuni precum: Descărcare, activare, dezactivare, editare, …

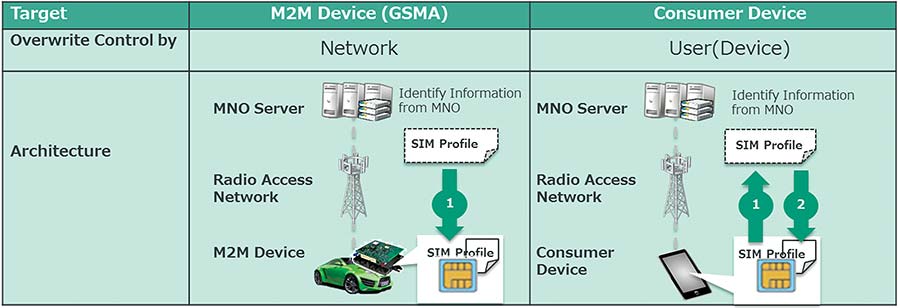

Specificația RSP face distincție între două tipuri de dispozitive care definesc cine deține controlul asupra eSIM:

- Un dispozitiv M2M prin care furnizorul de servicii deține controlul asupra rețelei. În acest context, un furnizor de servicii poate fi producătorul eSIM, operatorul sau producătorul dispozitivului.

- Un dispozitiv de consum, în care fiecare utilizator final poate actualiza în mod proactiv informațiile SIM, cum ar fi contractul de abonat.

Deși în cele mai multe cazuri, RSP este utilizat pentru eSIM-uri lipite, acesta poate fi folosit și pentru eSIM-uri UICC detașabile, care dispun de o aplicație RSP (RSP applet).

Arhitectura dispozitivului M2M, prezentată în figura 2, este controlată de operator. Aceasta înseamnă că operatorul controlează profilul SIM de pe UICC și este singurul care poate modifica informațiile aflate pe hardware. Acest lucru oferă cea mai mare securitate, deoarece rețeaua este gestionată în întregime de către operatorul de rețea mobilă (MNO), care poate oferi servicii dedicate unui anumit hardware. Acesta este cazul producătorilor de automobile care încheie acorduri cu operatorii MNO în vederea asigurării unei calități optime a serviciilor pentru conectivitatea lor în cloud. Pentru publicul larg, însă, utilizarea acestei arhitecturi poate fi percepută ca o continuare a unei strategii agresive de marketing din partea operatorilor, în care consumatorul este legat, în esență, de un singur operator pentru serviciile sale.

A doua arhitectură este cea a “dispozitivului consumatorului”. Aceasta permite utilizatorului să își schimbe profilul, dacă dorește. Este o arhitectură este preferată de producătorii de dispozitive și de software, care oferă diferite planuri tarifare de rețea, putând astfel să obțină și ei o parte din venituri. Odată ce utilizatorul și-a ales planul, MNO preia controlul asupra profilului.

Certificatele eSIM, cheia securității

Introducerea posibilității de a modifica de la distanță parametrii unui SIM creează probleme evidente de securitate. Cu toate acestea, arhitectura RSP M2M a fost proiectată cu gândul la asigurarea securității; se bazează pe certificate de încredere emise de autoritatea GSMA pentru a certifica fiecare actor din lanț, pentru a se asigura că nu există nicio breșă de securitate în cadrul ecosistemelor active.

Testarea dispozitivelor – cum se definește și cum se accesează un profil de testare?

Având în vedere că securitatea este esențială în arhitectura RSP, un dispozitiv M2M nu poate stabili o conexiune dacă nu a fost provizionat de un operator de rețea real, certificat de GSMA.

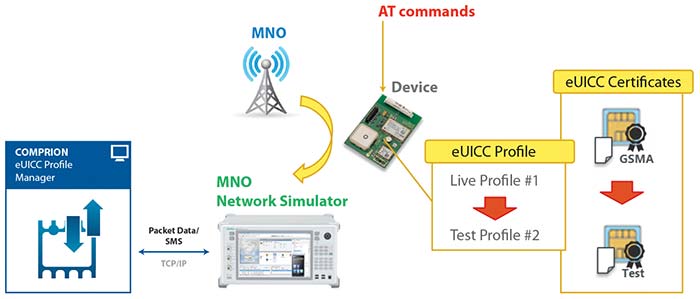

Figura 3: Exemplu de declanșare locală pentru trecerea unui eUICC din modul real în modul de testare

Această arhitectură reprezintă o provocare pentru testarea dispozitivelor, deoarece industria se bazează pe operatori virtuali fictivi pentru a stabili o conexiune cu dispozitivele de testare, utilizând o varietate de profiluri de testare, pe parcursul întregului ciclu de viață al dispozitivului:

- În timpul dezvoltării produsului pentru a valida chipset-ul, caracteristicile RF și protocoalele.

- La nivelul de conformitate pentru a certifica dacă dispozitivele vor funcționa potrivit standardului.

- Pe linia de producție pentru a verifica nivelul de consistență a calității.

- În centrele de reparații.

Din păcate, utilizarea certificatelor reale împiedică utilizarea simulatoarelor de rețea de laborator. O soluție pentru a garanta că este posibilă testarea unui dispozitiv în timpul acestor etape ale ciclului de viață este utilizarea unui certificat de testare și a unui profil de testare pe eUICC. Acest lucru permite conectarea directă a dispozitivelor la simulatoarele de rețea. Recent, un grup de lucru din cadrul GSMA a definit profilul de testare care urmează să fie utilizat de industria de testare. Metodologia de trecere la un profil de testare sau de activare a unui certificat de testare este, de asemenea, încă în discuție. O metodologie uzuală constă în utilizarea unor loturi speciale de producție în care sunt prevăzute profiluri de testare. Aceasta nu este o soluție ideală, iar industria solicită o abordare standardizată.

O altă soluție este declanșarea locală a modului de testare prin intermediul unei interfețe securizate (comenzi AT, SPI, SSH, Adb …).

Soluția Anritsu/COMPRION pentru dispozitive M2M și de consum

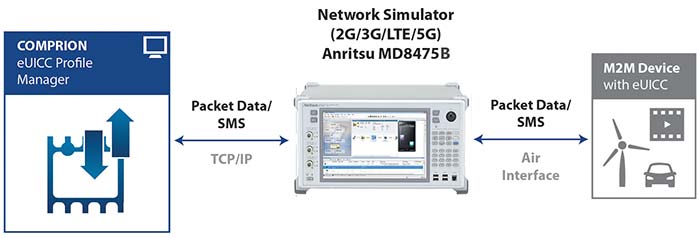

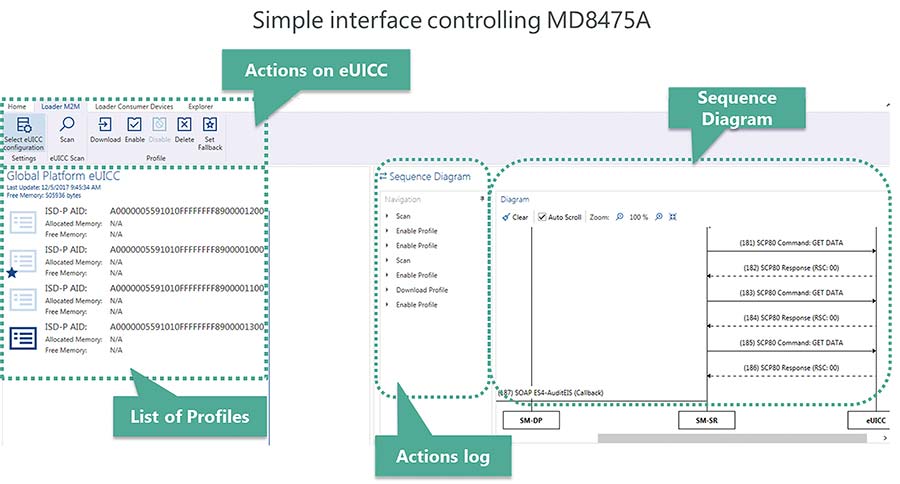

Utilizarea simulatorului de rețea Anritsu MD8475B în combinație cu COMPRION eUICC Profile Manager permite o actualizare ‘over-the-air’ a eUICC-urilor și a profilurilor acestora, prin intermediul unei rețele simulate.

COMPRION eUICC Profile Manager simulează un server de management la distanță SM-SR și SM-DP (Subscription Manager Secure Routing și Subscription Manager Data Preparation) și controlează direct simulatorul de rețea Anritsu.

Diferite rețele pot fi configurate direct din interfața grafică și nu este nevoie să fiți expert în rețele celulare pentru a realiza o conexiune. Scenariile de testare includ operațiuni de administrare a profilului (Profile Management); un set de funcții legate de descărcarea unui nou profil pe eUICC și verificarea conținutului acestuia. Acest banc de testare de laborator este, de exemplu, utilizat în cadrul testelor de conformitate pentru apelurile de urgență automate (ERA-GLONASS GOST chapter 9).

Testerul de semnalizare MD8475B este un simulator de stație de bază complet, care suportă ancore 2g/3G/LTE și 5G. Acesta acceptă conectivitatea la cloud, VoLTE și procesarea apelurilor. Este un instrument ideal pentru scopuri de validare, unde sunt disponibile toate nivelurile de urmărire, de la nivelul fizic la nivelul IP.

Un avantaj major al rețelelor de testare este posibilitatea de a configura orice rețea națională pentru a testa roaming-ul. Acest lucru reduce necesitatea de a merge pe teren pentru a testa comutarea între operatori dincolo de frontierele naționale.

Concluzie

În prezent, există numeroase abordări nestandardizate pentru testarea dispozitivelor celulare care utilizează eUICC M2M cu ajutorul simulatoarelor de rețea. Acestea variază de la un producător de eUICC la altul. Cu toate acestea, odată ce profilul de testare și certificatul de testare sunt furnizate pe un dispozitiv, poate fi stabilită legătura standardizată de comunicație GSMA RSP. Soluția Anritsu/COMPRION reprezintă instrumentul ideal pentru a stabili legătura RSP și pentru a testa în mod cuprinzător acest canal de comunicație și dispozitivele voastre pentru o varietate de scenarii, cum ar fi acordurile de roaming.