Principalele riscuri în cazul lucrului de la distanță sunt:

- Securitatea Rețelelor Wi-Fi de acasă, este posibil ca angajații să utilizeze protocoale mai slabe, de exemplu WEP (Wired Equivalent Privacy) în loc de WPA2 (Wi-Fi Protected Access) și să permită hackerilor acces mai ușor la interceptarea traficului. La birou, experții IT controlau securitatea rețelelor WiFi, dar acasă, securitatea rămâne în responsabilitatea angajatului. Atacurile de tip Man-in-the-middle sunt cele mai comune în cazul rețelelor WiFi de acasă și protecția cu parole puternice, soluții de antivirus și protecție de tip End Point Detection and Response sunt necesare pentru asigurarea securității.

- Tentativele de Phishing sunt principala cauză a breșelor de Securitate și, în condițiile lucrului de acasă, probabilitatea de reușită este mai mare pentru că angajații utilizează aplicații software netestate și echipamente terminale care nu sunt auditate. Angajatorii ar trebui să asigure că laptop-urile și PC-urile utilizate de angajați sunt viabile și configurate astfel încât pentru activitățile în afara LAN-lui companiei să fie protejate împotriva riscurilor cibernetice. Soluția este conștientizarea angajaților prin cursuri periodice despre pericolul reprezentat de phishing și predarea unor lecții simple: nu accesați link-uri și atașamente din email-uri nesolicitate, aveţi grijă dacă accesaţi o pagină web care conţine greşeli gramaticale sau cu rezoluţie mică, asiguraţi-vă când navigați pe web că această conexiune este securizată prin HTTPS.

- Parolele nesigure sunt foarte ușor de spart de către atacatorii cibernetici și, mai mult decât atât, dacă o parolă slabă este utilizată pentru accesarea mai multor platforme, acest lucru permite atacatorilor să preia controlul asupra multiplelor conturi într-un interval foarte scurt de timp. O măsură necesară care rezolvă această problemă este “autentificarea cu doi factori”, de exemplu parolă și SMS.

- Atunci când cer angajaților să lucreze de acasă, unele companii se pot confrunta cu riscuri operaționale, cum ar fi faptul că nu pot suporta un număr mare de conexiuni VPN simultane la infrastructura și serviciile lor, conducând la productivitate scăzută, frustrări și efort suplimentar pentru echipele IT, care oricum sunt suprasolicitate. Există, de asemenea, riscul de a nu implementa corect politicile de acces, autorizare și autentificare, care pot conduce la accesul angajaților la resurse pe care nu ar trebui să le acceseze.

Pentru a reduce la minim riscul accesului de la distanță neautorizat la infrastructura sa, echipele IT și de securitate trebuie să precizeze care sunt utilizatorii, serviciile și aplicațiile VPN care sunt acceptate de organizație. Orice încercare de acces la infrastructura internă cu instrumente neautorizate trebuie tratată ca un risc de securitate a rețelei și blocată imediat.

Este necesar ca organizațiile să-și evalueze riscurile de securitate în condițiile adoptării în proporție semnificativă a soluțiilor de lucru de la distanță într-un interval scurt de timp fără pregatire prealabilă.

Organizațiile ar trebui să aibă o politică IT strictă pentru gestionarea și implementarea centralizată a software-urilor și a actualizărilor de securitate pe terminalele aflate la distanță, ar trebui să existe activarea criptării discului pentru toate terminalele, deoarece reduce la minim riscul accesului neautorizat la date chiar și în cazul furtului.

Companiile ar trebui să atenueze riscurile pe baza următoarelor linii directoare de securitate pentru lucrul de acasă:

- Protecția securității web. Organizațiile ar trebui să ia în considerare implementarea de soluții de securitate care oferă o protecție puternică de securitate web pentru tehnologiile angajaților capabilă să prevină exploatarea vulnerabilităților rețelei. Tentativele de phishing și crearea de site-uri frauduloase au crescut în încercarea de a valorifica curiozitatea și neglijența angajaților. De aceea, organizațiile au nevoie de tehnologii puternice anti-phishing și de apărare în rețea, care pot detecta și bloca cu exactitate astfel de amenințări îndreptate împotriva angajațiilor care lucrează de acasă.

- Implementarea politicii interne pentru Telemuncă. Acest lucru poate ajuta la reducerea riscurilor inerente de a lucra de la distanță, prin stabilirea unui set de proceduri pe care angajații trebuie să le urmeze pentru a lucra de acasă. Această politică ar trebui să includă politici suplimentare de securitate a informațiilor care să contureze toate responsabilitățile angajaților incluzând utilizarea obligatorie a conectării prin VPN securizat, criptarea datelor stocate și aflate în tranzit, actualizarea permanentă a programelor care rulează pe terminalele distante, interzicerea instalării de aplicații care nu sunt validate de IT, existența programelor de protecție antivirus, asigurarea de back-up pentru datele stocate local, modalitatea de raportare a incidentelor.

- Asigurarea instrumentelor potrivite pentru minimizarea riscurilor cibernetice. În funcție de companii și de rolul angajaților lor, aceste instrumente pot varia. Câteva exemple ale unor instrumente necesare asigurării securității în cazul lucrului la distanță sunt:

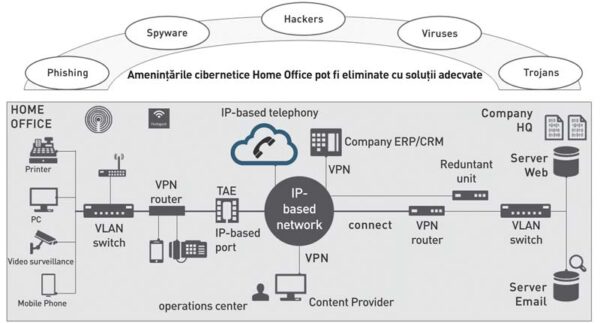

- VPN se va asigura că traficul de rețea este criptat, chiar și pe o rețea WiFi de acasă sau publică.

- Criptarea încorporată de Apple (FileVault) și Microsoft (Bitlocker) asigură că este mult mai dificil ca datele să fie extrase de pe dispozitiv în cazul în care hard disk-ul este pierdut sau furat.

- Firewall-urile încorporate de la Apple și Microsoft pot fi activate pe oricare dintre dispozitivele lor. Acest lucru este excelent pentru a preveni intruziunile neautorizate.

- Soluții de antivirus, antisapam, EDR, DLP, multifactor authentication

- Instruirea și bunele practici în domeniul politiciilor de Securitate sunt necesare. Este recomandat să existe sesiuni de pregătire lunare sau trimestriale pentru a menține angajații informați și educați cu privire la amenințări și responsabilitățile lor atunci când vine vorba de programul de securitate a informațiilor companiei și de a lucra de la distanță.

Cele mai importante cinci reguli pe care companiile ar trebui să-și oblige angajații să le respecte când lucrează de la distanță pentru a nu pune în pericol datele și rețeaua firmei sunt:

- Să fie atenți la e-mailurile de tip phishing. Angajaților trebuie să li se reamintească să evite să facă clic pe link-urile din e-mailuri de la persoane pe care nu le cunosc, iar instalarea de aplicații terțe ar trebui să se limiteze la magazinele de aplicații de bună credință, chiar și pe dispozitivele personale.

- Să evite utilizarea Wi-Fi-ului public, să se asigure că routerele Wi-Fi de la domiciliu sunt suficient securizate și să verifice securitatea dispozitivelor pe care le folosesc pentru presatarea activităților de la distanță.

- Să configureze autentificarea cu doi factori – parolă si SMS – atât la VPN-ul de companie, cât și pentru site-urile care permit această facilitate.

- Să realizeze backup pentru date urmând regula 3-2-1. Creați cel puțin trei copii ale datelor în două formate de stocare diferite, cu cel puțin o copie localizată în afara site-ului. Această copie de rezerva se face periodic pe un mediu extern de stocare (memory stick, hard disc extern, CD/DVD), care se păstrează neconectat la calculator. Copia de rezervă se poate face și pe o resursa de rețea partajată (file sharing) sau pe o resursă de rețea de tip cloud (gen Microsoft OneDrive etc.). În acest caz, resursa de rețea se va păstra conectată la calculator doar pe durata operației de copiere. În restul timpului, resursa de rețea va fi deconectată de la calculator. Motivul este ca virușii de tip ransomware criptează și datele de pe resursele de rețea conectate la calculatorul infectat.

- Actualizările de securitate să fie aplicate pe sistemul de operare și pe toate aplicațiile folosite (Microsoft Office, Adobe Reader, Flash player etc.) cât mai repede după ce apar. Semnăturile aplicației antivirus să fie actualizate la zi. Calculatorul să fie repornit frecvent, mai ales dacă repornirea este cerută de procesul de actualizare.

Semnalele de alarmă care reprezintă intruziunea unui atacator cibernetic pe care angajații ar trebui să le aibă în vedere sunt:

- Apar noi programe care nu au fost instalate

- Calculatorul încetinește

- Anunțuri pop-up ciudate apar pe ecran

- Pierderea controlului mouse-ului sau tastaturii

Dacă oricare dintre acestea începe să se întâmple, angajații trebuie să notifice administratorul IT al companiei dvs., astfel încât să poată atenua imediat riscul.

Care va fi impactul crizei la nivelul bugetelor alocate în mod normal de companii pentru soluții de securitate IT?

Bugetul alocat securității cibernetice a fost în creștere în ultimii zece ani, datorită creșterii digitalizării proceselor și nevoilor de Securitate pentru sporirea siguranței și rezilienței. Acest trend, în conjuncție cu nevoia sporită de servicii de Securitate, a condus la creșteri provenite din investițiile realizate de companiile producătoare în noi tehnologii de securitate cibernetică. Un studiu recent a identificat peste 96 de tehnologii de securitate cibernetică din care 39 sunt în stadiul de dezvoltare incipient caracterizat de rată de creștere mare, saturație scăzută a pieței și ecosysteme de furnizare dezvoltate.

Estimez că bugetele alocate pentru securitate cibernetică vor fi în scădere în segmentele SoHo și SME datorită faptului că banii vor fi redirectionați cu celeritate spre supraviețuirea afacerilor și în creștere moderată în segmentul ‘enterprise’.

Reglementările actuale care impun protecția datelor personale generează investiții în securitate cibernetică. Modalitatea de abordare a riscului de securitate cibernetică a evoluat mult în companiile mari care știu că pot pierde mult mai mulți bani și reputație dacă nu investesc corespunzător. Modelele de afaceri sunt în tranziție spre soluții bazate pe cloud computing și managed services care necesită soluții de securitate cibernetică adecvate. Este, totuși, posibil ca unele dintre companiile mari să aibă probleme cu lichiditățile și să amâne implementarea unor proiecte mari de securitate cibernetică.

Nivelul de conștientizare al companiilor locale în ceea ce privește implementarea unor soluții de securitate IT avansate

Majoritatea decidenților au înțeles că lipsa de securitate are potențialul de a afecta semnificativ continuitatea afacerii având în vedere criticitatea operațiunilor și are impact și asupra siguranței. În acest sens, cele mai bune practici pentru continuitatea activității pot servi drept catalizator pentru investiții în soluții de securitate cibernetică.

Investițiile în securitate cibernetică nu ar trebui să fie conduse doar de teama de a pierde bani. Este în egală măsură important dacă nu chiar mai important, pentru organizații să nu privească ciber-securitatea doar ca pe un cost, dar să înceapă să-l vadă și ca o oportunitate importantă de afaceri.

Securitatea cibernetică poate fi un avantaj competitiv important pentru întreprinderi, deoarece conduce la o afacere sigură, fiabilă cu produse și servicii de încredere. În consecință, securitatea cibernetică este un facilitator al activității companiei, o oportunitate și nu un factor care îngreunează activitatea și, cu siguranță, nu un alt element de pe lista de verificare.

Cu toate acestea, trebuie stimulate investițiile în securitatea cibernetică de organismele de reglementare, având în vedere că maturitatea și mentalitatea organizațiilor și a întreprinderilor trebuie să crească în continuare atunci când vine vorba de identificarea rolului și a importanței securității.

Pentru a încuraja înțelegerea nevoii de investiții în securitatea cibernetică este nevoie de stabilirea la nivel de conducere executivă a cadrului necesar pentru a discuta și schimba opinii cu experți în securitate cibernetică și CISO.

Asigurarea unui mediu legal omogen și stabil pentru securitatea cibernetică, care să încurajeze companiile să planifice strategii de afaceri durabile, pe termen lung, ținând cont inclusiv de aspectul Securitate Cibernetică.

Soluțiile suplimentare de securitate IT necesare în contextul actualei pandemii

Digitalizarea este forța care conduce lumea spre noi modalități de afaceri, învățare, comunicare. Nu se poate dezvolta digitalizarea fără Securitate cibernetică. Securitatea este factorul decisiv pentru succesul Smart City, Smart Economy și Connected Cars.

Companiile ar trebui să adopte servicii de securitate cibernetică care să acopere următoarele paliere:

- Securitate perimetrală sau de rețea prin soluții de tip Next Generation Firewall, Intrusion Prevention Systems (IPS), protecție DDoS, protecție Web

- Securitatea punctelor terminale este asigurată prin soluții de tip End Point Detection & Response

- Securitatea datelor în cloud este asigurată cu soluții Data Loss Prevention (DLP), Security Internet Gateway, Cloud Access Security, protecție email

- Servicii de consultanță și testare securitate IT incluzând scanarea vulnerabilităților, teste de penetrare, forensics, consultanță pentru conformitate cu cerințele GDPR, ISO 27000

- Monitorizarea, detecția și răspunsul la incidentele de Securitate IT prin intermediul unui Centru de Operațiuni de Securitate IT (SOC – Security Operations Center) bazat pe trei elemente principale: experți cu înaltă calificare, soluții hardware, software de ultimă generație și procese stricte.

Este necesară monitorizarea tuturor nivelelor de securitate ale clienților în scopul identificării evenimentelor de securitate IT în mod permanent 24/7 utilizând experți califcați și echipamente de ultimă generație. Experții trebuie să descopere și să reacționeaze la atacurile cibernetice. Experții identifică atacurile, analizează instrumentele utilizate de atacatori, răspund la atacuri și ulterior, utilizează experiența dobândită pentru a prognoza atacuri similare în viitor.

Experții unui Centru de Operațiuni de Securitate IT analizează ce intenționează hackerii să facă, ce capabilități au și elaborează tactici de apărare (threat intelligence). De asemenea, realizează și IT forensics pentru analiza criminalității cibernetice. Ei reconstruiesc atacurile și securizează probele. Cu ajutorul informațiilor dobândite, echipa experților își îmbunătățește propriile tehnici și tehnologii în scopul asigurării protecției cibernetice.

Centrul de Operațiuni de Securitate IT furnizează protecție împotriva atacurilor cibernetice și elimină riscul ca informațiile, aplicațiile, bazele de date, serverele și stațiile de lucru, datele și sistemele să fie modificate, copiate sau distruse.

Experții examinează mii de incidente de securitate zilnic provenite din sute de surse, analizează în mod automat sute de mii de mesaje email și combat spam-ul, filtrează sute de viruși și malware și răspund la zeci de atacuri. În același timp, aceștia urmează proceduri adecvate pentru a identifica în timp util dacă se impune adoptarea unor măsuri suplimentare.

Sumarizând, companiile care utilizează Centrul de Operațiuni de Securitate IT beneficiază de:

- prevenția incidentelor de Securitate prin asigurarea respectării politicilor de securitate, verificarea și actualizarea serviciilor de antivirus, antispam, firewall. Experții utilizează sisteme avansate bazate pe algoritmi predictivi pentru identificarea timpurie a noilor atacuri

- detecția incidentelor prin monitorizarea, sortarea și clasificarea log-urilor de Securitate generate de echipamentele cibernetice IDS/IPS, EDR, vânarea amenințărilor cu ajutorul experților și echipamentelor dedicate

- răspunsul la incidente urmând procedurile CERT incluzând stocarea log-urilor de securitate, agregarea centralizată, monitorizarea, analizarea, corelarea log-urilor, informarea imediată a clientului în cazul evenimentelor și răspunsul rapid la incidente.

Autor: Dr. Ing. Vasile Voicu

Email: vv.voicu@yahoo.com